�m���ɡnSSL���x�������L�o���� �m���ɡnSSL���x�������L�o���� |       |

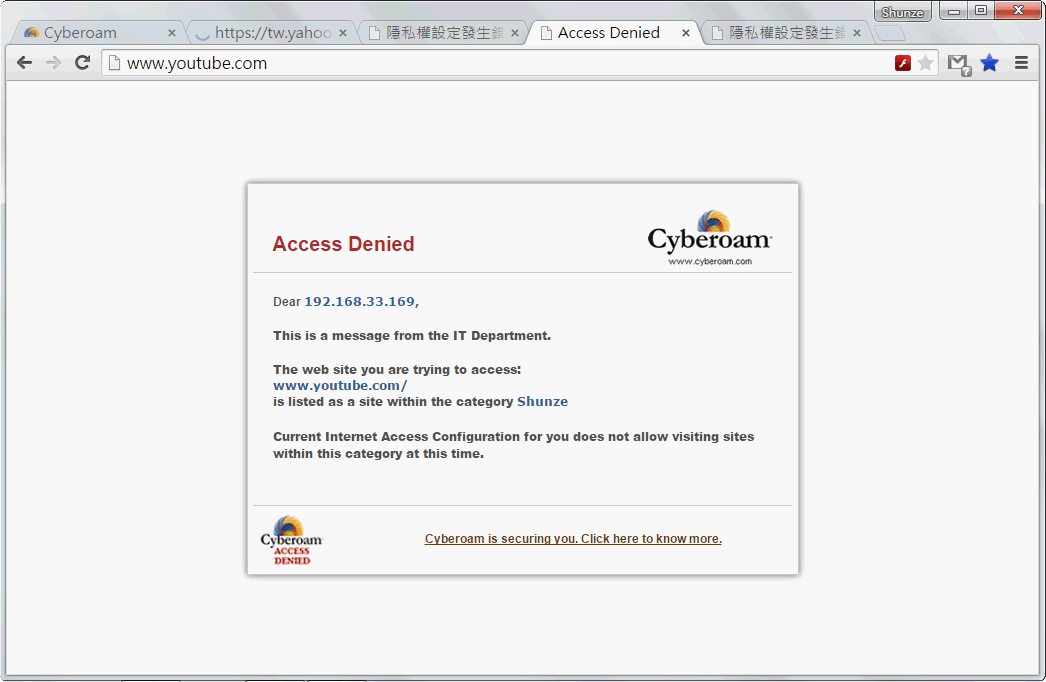

�bCyberoam�W�M�κ����L�o�A��@��HTTP���x�ӻ��A�W�O�S���D���F

���Y�OHTTPS�[�K���x�A���N���@�w�F�C

�]���z�LSSL���ҥ[�K��Aclient�ݰe��Cyberoam���u��T�w�g�[�K�A

Cyberoam�������o������ѪR�X���x���}�A�i�ӹF������L�o���ĪG�C

���ҥH�������o�A���O�]���b��ȤW�A���ǯ��x�i�H�L�o�A�����Ǧ�����F

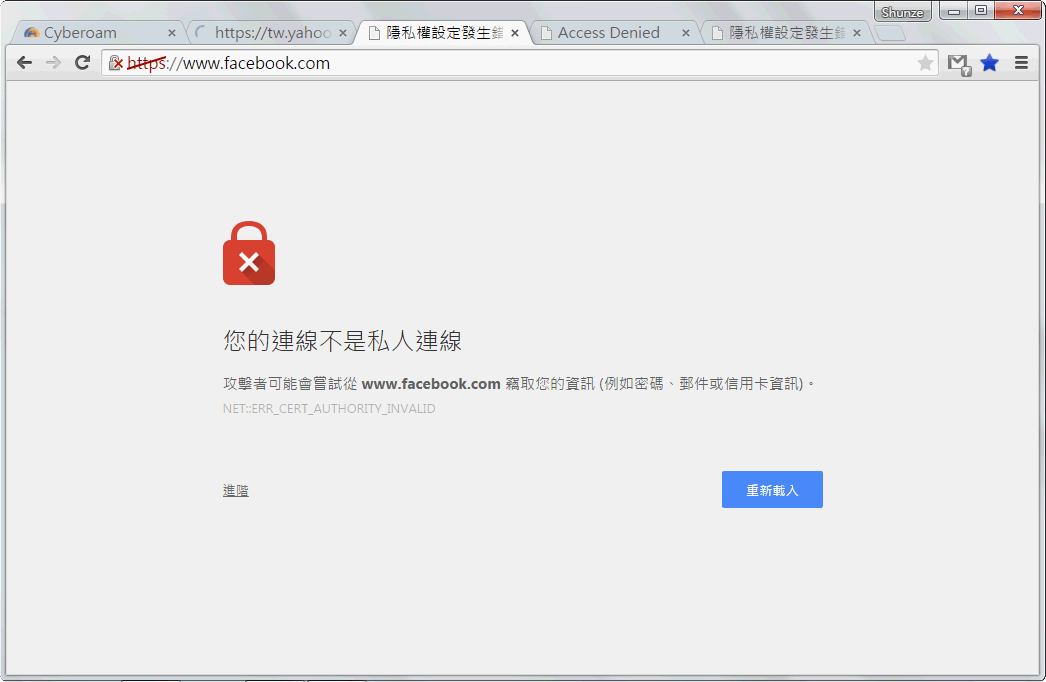

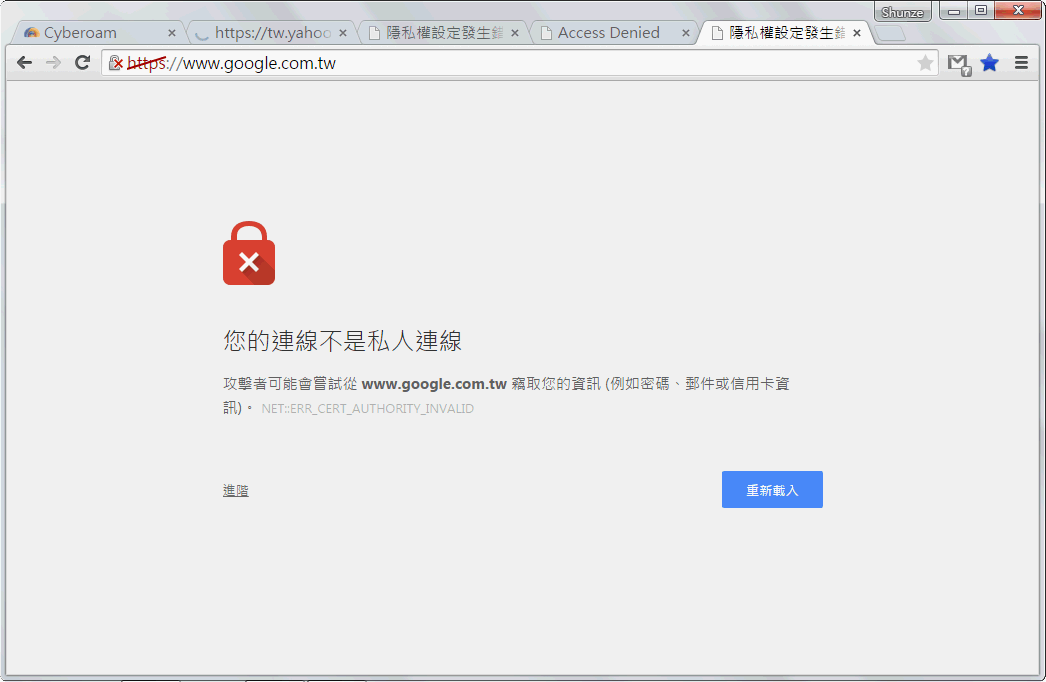

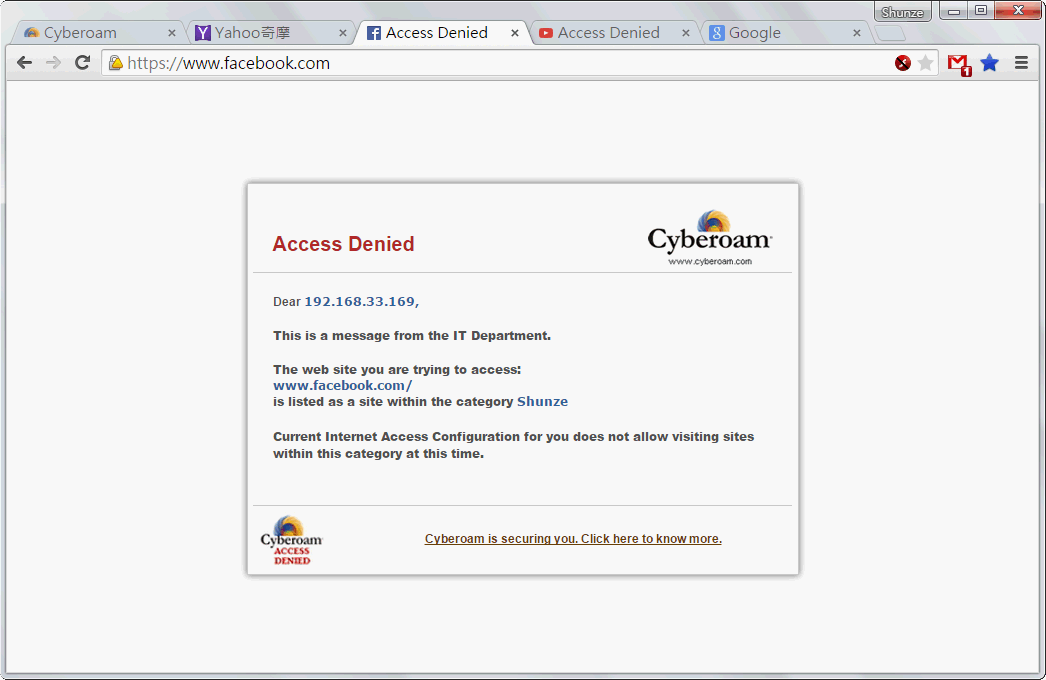

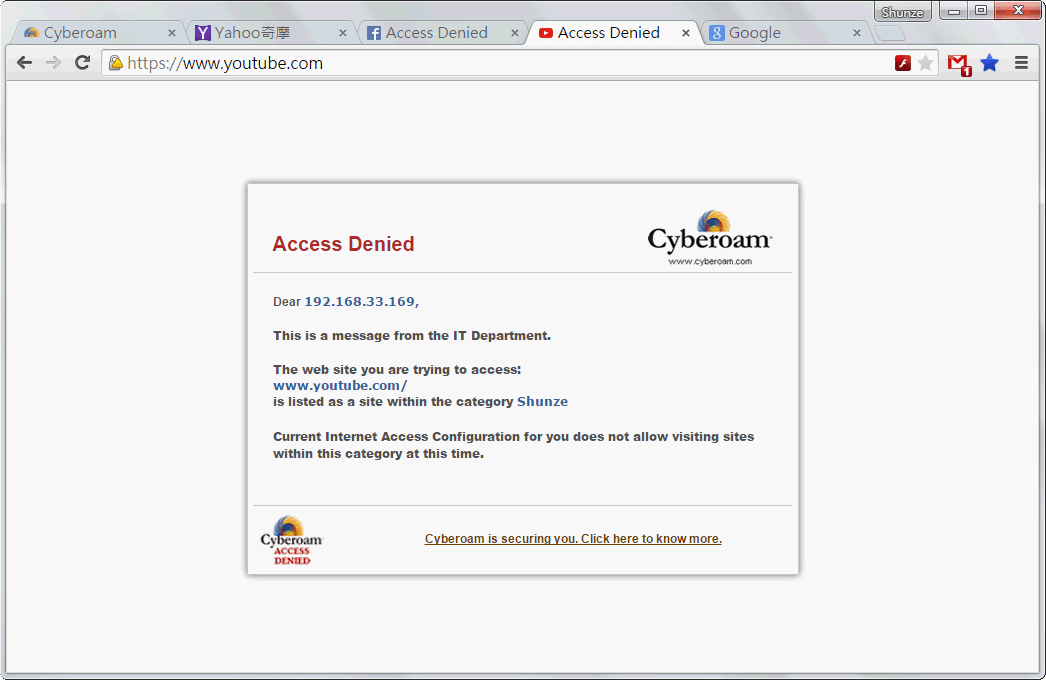

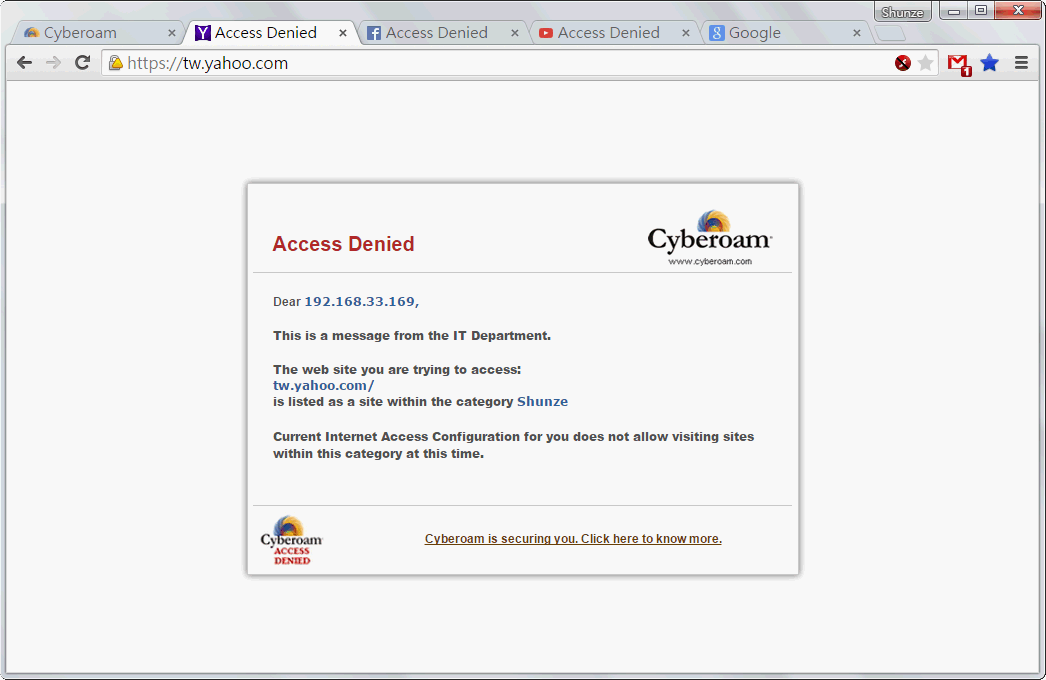

�Ҧpyahoo�N����A��youtube�N�i�H�L�o�A��facebook��google�h�|�X�{���Ұ��D�C

(����L�o����tw.yahoo.com�Ayoutube.com�Afacebook.com�Agoogle.com)

�ڦP�ƻ��A�U�a������b�B�zHTTPS�������L�o�ɡA���|�J��ۦP���D�A�ѨM��k�h�O�z�LCyberoam�Ӱ���proxy�C

���ϥΪ̵o�_�s�u�ɡA���HCyberom�����ҳs��Cybeoram�F

Cyberoam�ѪR�X���}��A�A�o�_��ڪ���~�ݨD�ӳs���x�A�H�F�����L�o���ĪG�C

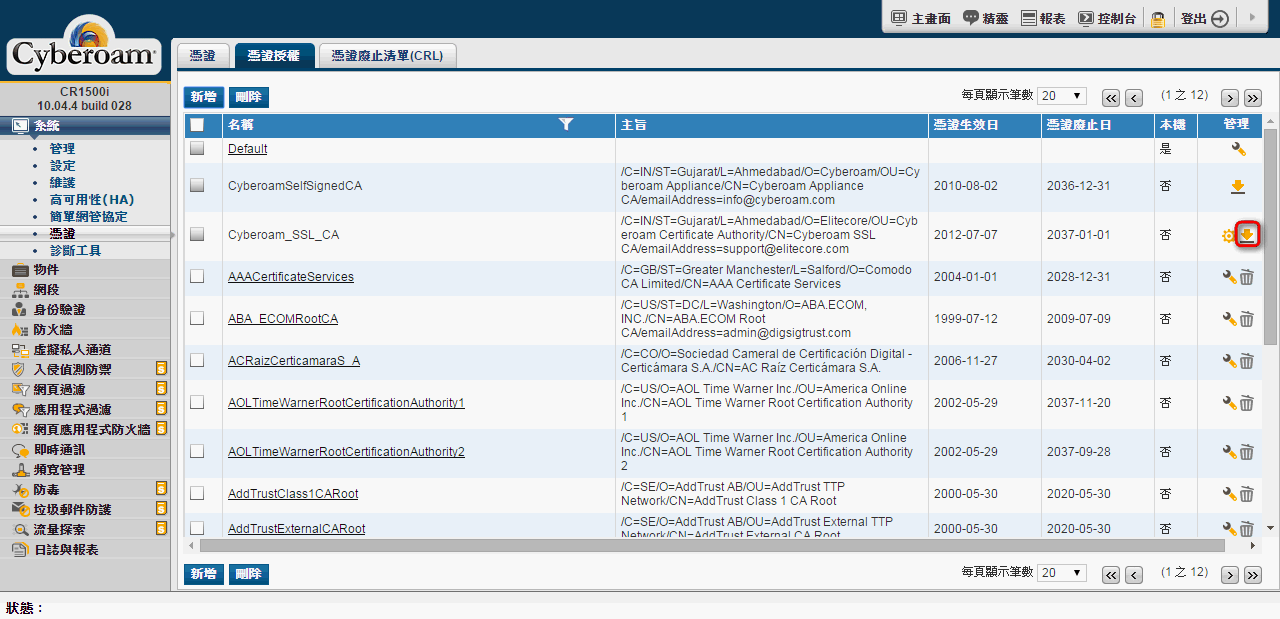

Cyberoam��SSL Proxy���ҡA�Ш� �t��/����/���ұ��v ����Cyberoam_SSL_CA���U���C

�U����A�A��ϥΪ̪��s�������A�N���ҶפJ�����H�����ھ��ұ��v��졨�Y�i�C

�ϥΪ̦b�W���ɡA�J��n�L�o��HTTPS���x�ɡA�|�۰ʳz�LCyberoam����Proxy�A�A�o�_��~�s�u�C

���O�o�A����ڴ��հ_�ӮĪG�p��H

�����o�{tw.yahoo.com�٬O����סA��facebook�w�g�i�H���\�L�o�F�A��google�h�ѭ�Ӫ����Ұ��D�ܦ�����פF�C

(����L�o����P�ˬ�tw.yahoo.com�Ayoutube.com�Afacebook.com�Agoogle.com)

���L�o�������s�����������]�����C

�W�z�����ճ��O�HChrome�����ե��x�A�Y���IE 11�A�h�o�{�ۦP�L�o����U�A�o4�ӯ��x���i�H�סI

�ݨ��s�������]�p�]�v�T�L�o���ĪG�I�H

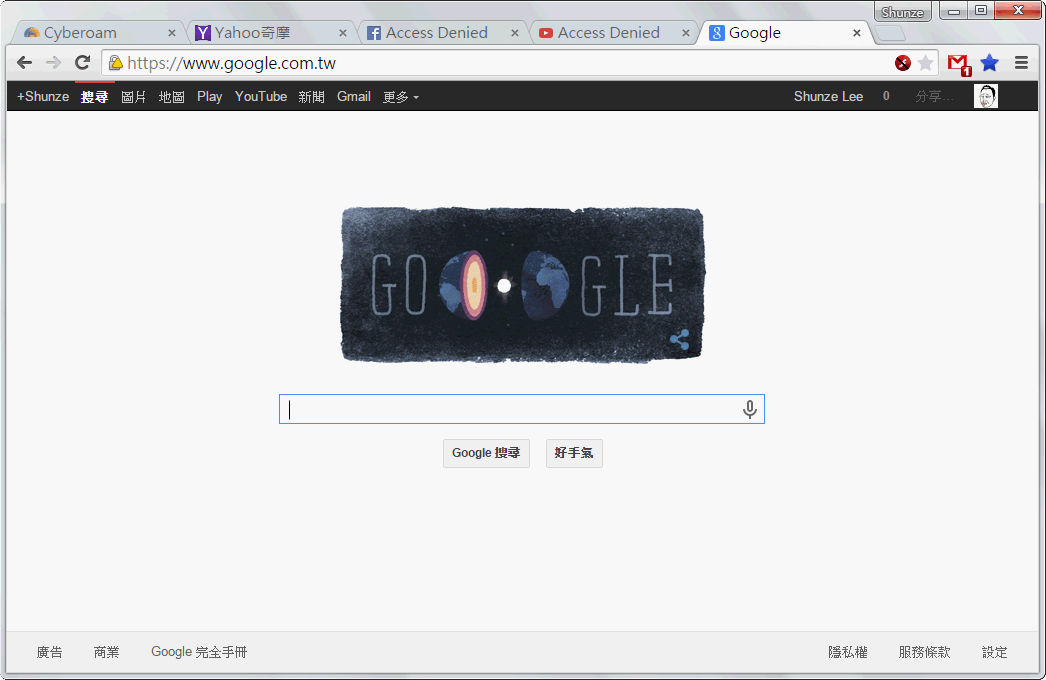

�^��Chrome�A�Y��yahoo������L�o�����tw.yahoo.com�אּyahoo.com�A�h�o�{yahoo�]�i�H�פF�C

������L�o����]�w��tw.yahoo.com�AIE�i�H�סAChrome����סF

�ӹL�o����אּyahoo.com�h��ۥi�H�סH

���u���A���l�����D�������C...

�ܩ�google�פ����A���Ӹ�Chrome�������]�p���ܤj�����Y�C

�]��Chorme���w�]�����N�Ogoogle�A�j�M�����]�O�ۮagoogle�AChrome������google�j���ܲ`�C

�Y����Chrome�A��HIE�Ӵ��աA�L�o���ĪG�h�i���`�ͮġC

�t�~�A�bHTTPS���L�o�W�A�̳·Ъ����OCyberoam SSL CA���Ҫ��U���A�ӬO�p��h���p�C

�Y���Ҥ����ɤJAD����A�٥i�H �z�L�s�խ�h�N���ҵo�G�ܥΤ�ݹq���F

���Y�S���ɤJ����A�X�ʥx���q���p��h�v�@�h�w�˳]�w���ҡH

�o����O�@�ӭW�t�ơI

�ҥH�b�o����ɤ@�Ӥp����C

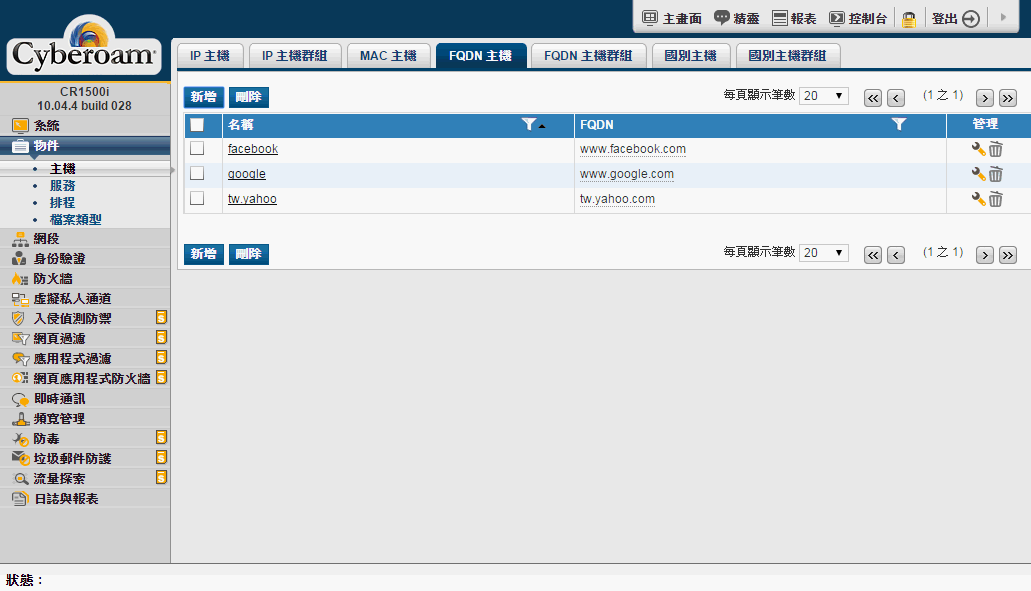

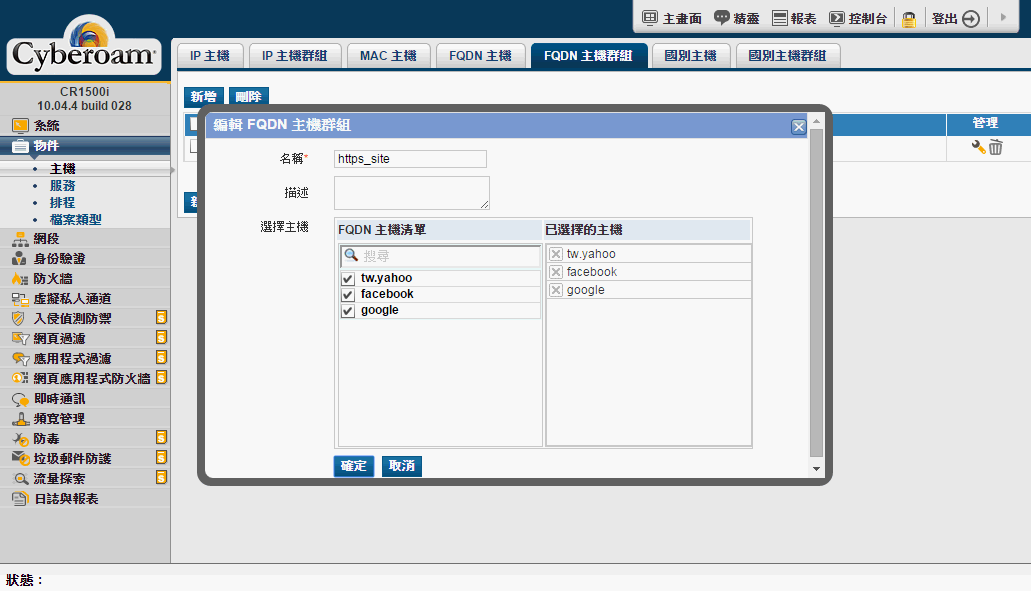

�bCyberoam�W�i�H�]�wFQDN�D���A�ç�o��FQDN�D���j�w���@�Ӹs�աA

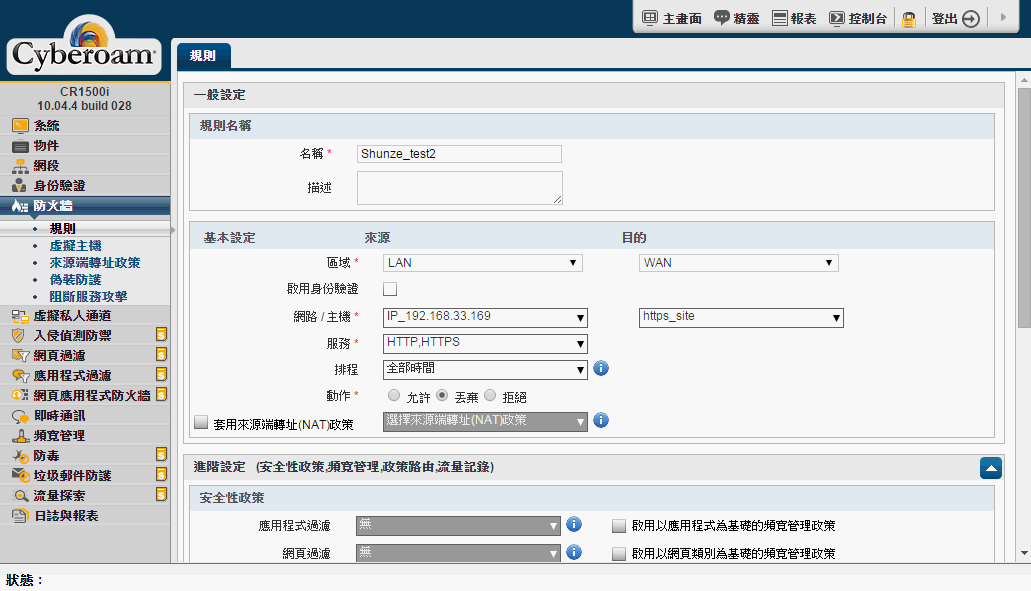

�M��b������W�إ߳W�h�A��~���D�����V�oFQDN�s�աA�A�������]�w��HTTP��HTTPS�A

�ӳo���W�h���ʧ@�N�]�w������Ρ��ڵ����A

�o�˴N�i�H�ʪ��o�ǯ��x�������ϥΤF�C

���M�o�Ӱ��k��u���������L�o�٬O���t�A

�����A�o�Q�ʪ������x���|�X�{Cyberoam�W�i�Ȼs�ƪ����װT�������F

�A�ӡA�o�Ӱ��k�L�k�z�L����r�Ӷi����꯸�x����A�u���J����FQDN�F

�̫�A�YCyberoam��DNS�PUser��DNS���P�A�ѪR�X�Ӫ�IP���P�A���b�ʪ��ĪG�W�N�|���t���C

�ѦҸ��

SSL CA Certificate Installation Guide

�ϥθs�խ�h�N���ҵo�G�ܥΤ�ݹq��

|

|

♥���l�ѱC������A�Цh���ӡ�

If you don't like something, change it.

If you can't change it, change your attitude.

Don't complain!

|